Wirus stał się nieodzownym oprogramowaniem dla naszych urządzeń, w tym tabletów i telefonów. Pozostawiamy bezpieczeństwo naszego urządzenia operacyjnego w rękach oprogramowania, które wymaga ciągłej aktualizacji, aby nas chronić.

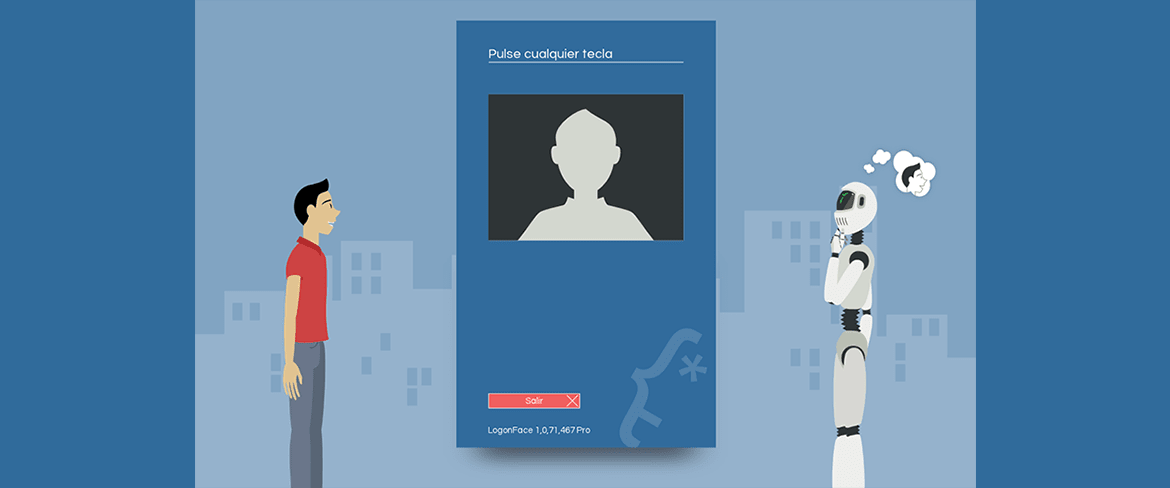

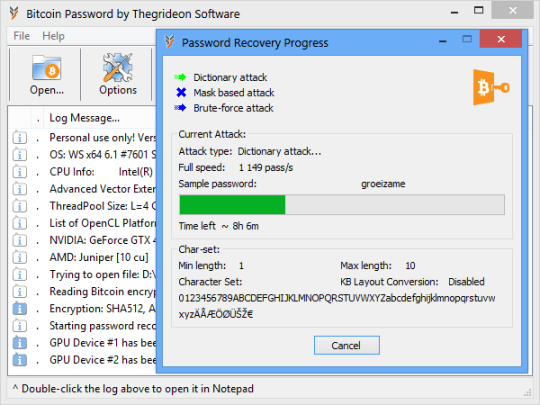

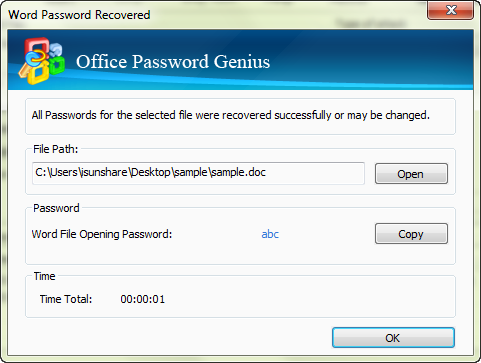

Ale są inne ataki, jeszcze bardziej niebezpieczny, fizyczny dostęp do urządzenia, na którym atakujący może rób, co chcesz, dzięki naszym informacjom.

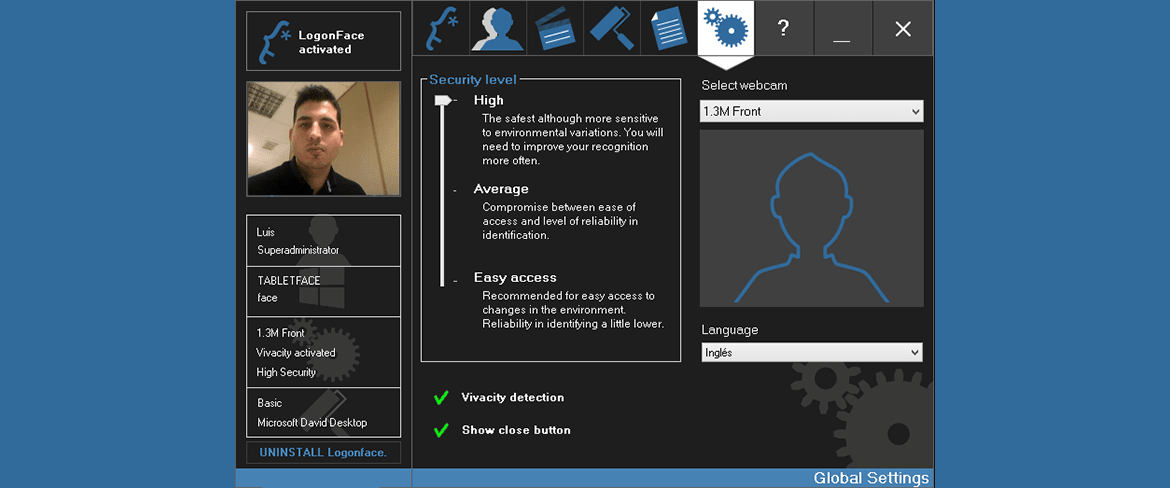

Technologia rozpoznawania twarzy używana w Logo Wyróżnij się na tle konkurencji, ponieważ uniemożliwia to podszywanie się użytkownika za pomocą zdjęć lub filmów. Jeśli użytkownik sobie tego życzy, możesz ustawić próg bezpieczeństwa, aby zażądać wierności rozpoznawania, bezskutecznie wykorzystywać zdjęcia, wymagając flashowania obiektu i wykrywając zmiany w normalnym oświetleniu twarzy, uniemożliwiając użycie lampy wideo do uzyskania dostępu.

Komentarze nie znaleziono